Google tiene un plan para acabar con el contenido mixto

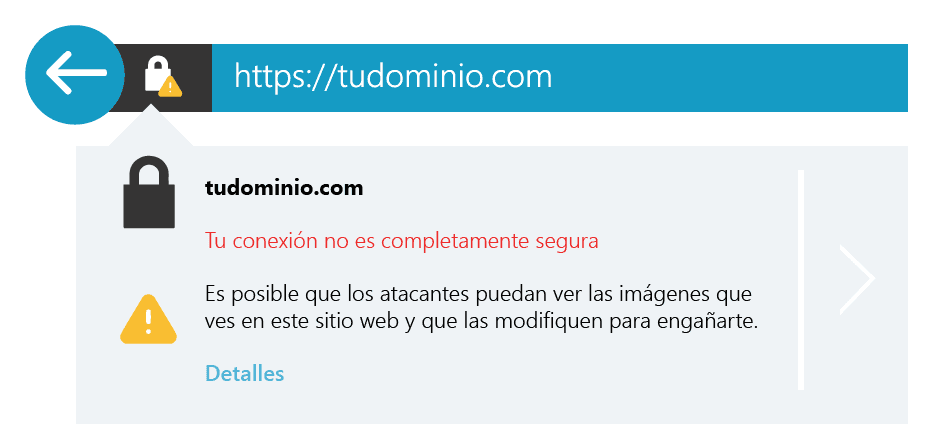

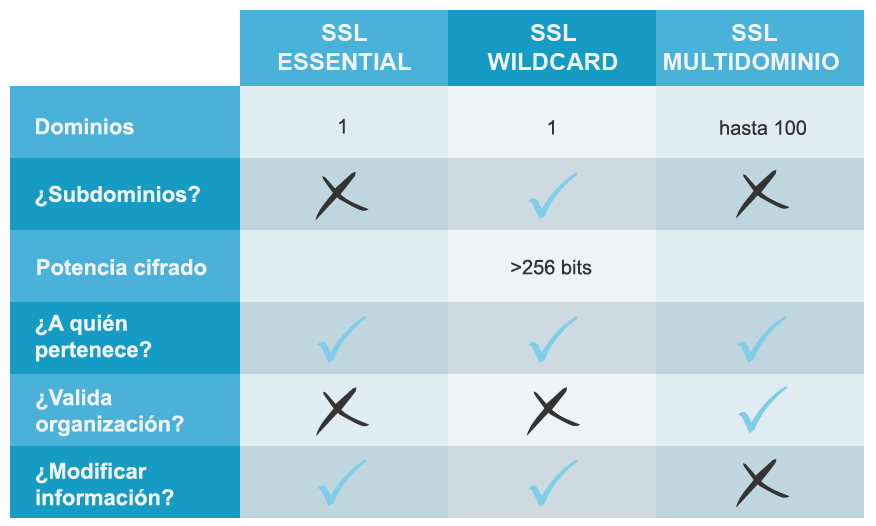

oo inono iEs,Gracias a sus intentos Google ha conseguido que el número de webs que utilizan HTTPS haya aumentado gracias a la instalación de un certificado SSL; aunque aún hay muchos sitios web que no han conseguido pasarse al protocolo seguro al 100%. Este es el caso de aquellos sitios web que tienen recursos que se sirven bajo HTTP, el denominado contenido mixto.