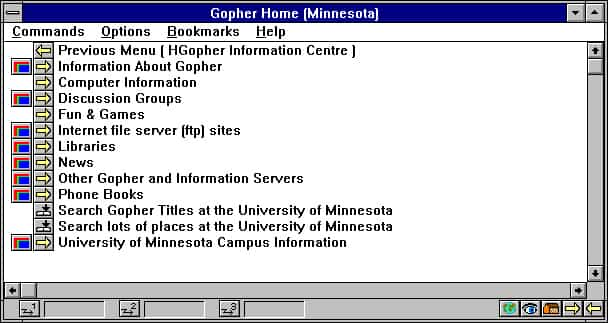

La caída de Facebook tiene un culpable: el protocolo BGP

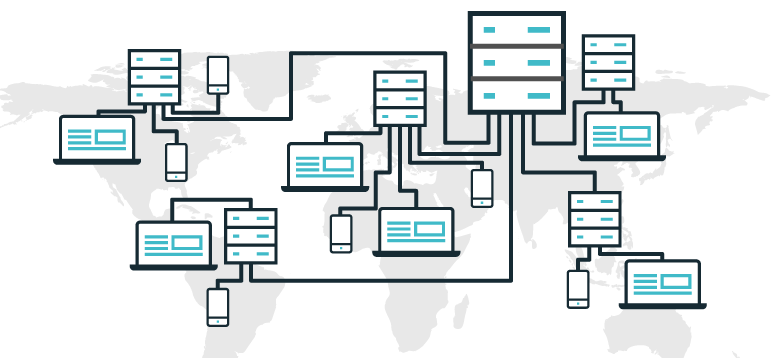

Hace solo unas horas las aplicaciones más utilizadas dejaban de funcionar. Aunque inicialmente muchos pensamos que el problema estaba en nuestras conexiones o dispositivos, al final el problema estaba fuera. Concretamente en el protocolo BGP, el sistema que permite el intercambio rápido de información en internet.